隨著信息技術(shù)的快速發(fā)展,軟件已成為各行各業(yè)的核心工具。軟件開發(fā)過程中存在的安全漏洞往往成為黑客攻擊的突破口,給企業(yè)和用戶帶來巨大風(fēng)險(xiǎn)。本文將系統(tǒng)分析軟件開發(fā)中常見的漏洞類型、攻擊方式及其對(duì)網(wǎng)絡(luò)與信息安全的威脅,并提供相應(yīng)的防護(hù)建議。

一、常見軟件漏洞類型與攻擊方式

1. 注入攻擊(Injection Attacks)

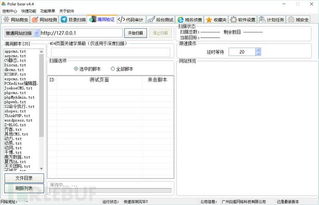

注入攻擊是最常見的漏洞之一,攻擊者通過將惡意代碼插入到應(yīng)用程序中,從而執(zhí)行非授權(quán)操作。典型的例子包括SQL注入、OS命令注入和LDAP注入。例如,在未對(duì)用戶輸入進(jìn)行嚴(yán)格過濾的Web應(yīng)用中,攻擊者可通過構(gòu)造特殊的SQL語句,直接訪問或篡改數(shù)據(jù)庫內(nèi)容。

2. 跨站腳本攻擊(XSS)

跨站腳本攻擊通常發(fā)生在Web應(yīng)用中,攻擊者將惡意腳本注入到網(wǎng)頁中,當(dāng)其他用戶訪問該頁面時(shí),腳本會(huì)在其瀏覽器中執(zhí)行,可能導(dǎo)致會(huì)話劫持、信息竊取或惡意重定向。XSS分為存儲(chǔ)型、反射型和DOM型三種,均源于對(duì)用戶輸入數(shù)據(jù)的不充分驗(yàn)證。

3. 跨站請(qǐng)求偽造(CSRF)

跨站請(qǐng)求偽造攻擊利用用戶已登錄的身份,在用戶不知情的情況下執(zhí)行非意愿的操作。例如,攻擊者誘導(dǎo)用戶點(diǎn)擊一個(gè)鏈接,該鏈接會(huì)向銀行網(wǎng)站發(fā)送轉(zhuǎn)賬請(qǐng)求,由于用戶瀏覽器中存有登錄憑證,請(qǐng)求可能被成功執(zhí)行。

4. 不安全的反序列化(Insecure Deserialization)

反序列化漏洞通常出現(xiàn)在使用序列化數(shù)據(jù)傳遞對(duì)象的應(yīng)用中。攻擊者通過篡改序列化數(shù)據(jù),可能導(dǎo)致遠(yuǎn)程代碼執(zhí)行、權(quán)限提升或拒絕服務(wù)攻擊。Java、.NET和Python等語言的應(yīng)用均可能受此影響。

5. 安全配置錯(cuò)誤(Security Misconfiguration)

許多漏洞源于開發(fā)或部署階段的安全配置不當(dāng),例如使用默認(rèn)賬戶和密碼、暴露敏感錯(cuò)誤信息、未及時(shí)更新補(bǔ)丁等。攻擊者可通過掃描工具快速發(fā)現(xiàn)這些弱點(diǎn)并加以利用。

6. 敏感數(shù)據(jù)泄露(Sensitive Data Exposure)

軟件若未對(duì)敏感數(shù)據(jù)(如密碼、信用卡號(hào))進(jìn)行加密存儲(chǔ)或傳輸,可能導(dǎo)致數(shù)據(jù)泄露。弱加密算法、明文存儲(chǔ)日志等問題也會(huì)加劇這一風(fēng)險(xiǎn)。

二、漏洞對(duì)網(wǎng)絡(luò)與信息安全的威脅

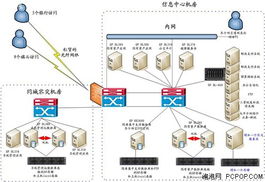

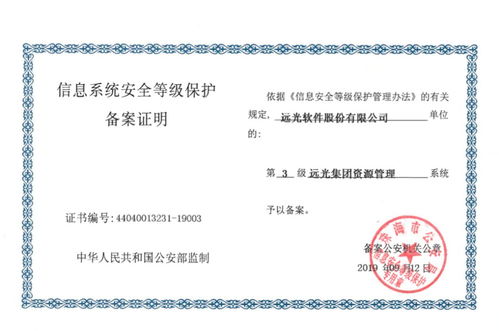

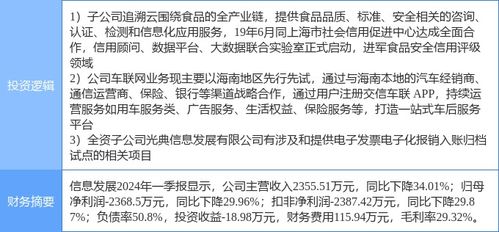

軟件漏洞不僅影響單個(gè)應(yīng)用,還可能波及整個(gè)網(wǎng)絡(luò)系統(tǒng)。例如,一個(gè)存在SQL注入漏洞的Web服務(wù)器可能成為攻擊者入侵內(nèi)網(wǎng)的跳板。物聯(lián)網(wǎng)(IoT)設(shè)備中的軟件漏洞可能導(dǎo)致大規(guī)模網(wǎng)絡(luò)攻擊,如Mirai僵尸網(wǎng)絡(luò)事件。在金融、醫(yī)療等領(lǐng)域,漏洞利用甚至可能引發(fā)社會(huì)性危機(jī)。

三、軟件開發(fā)中的安全防護(hù)策略

1. 安全開發(fā)生命周期(SDL)

將安全考慮集成到軟件開發(fā)的每個(gè)階段,包括需求分析、設(shè)計(jì)、編碼、測(cè)試和維護(hù)。通過威脅建模、代碼審查和滲透測(cè)試,提前發(fā)現(xiàn)并修復(fù)潛在漏洞。

2. 輸入驗(yàn)證與輸出編碼

對(duì)所有用戶輸入進(jìn)行嚴(yán)格驗(yàn)證,使用白名單機(jī)制限制輸入格式。在輸出數(shù)據(jù)時(shí)進(jìn)行適當(dāng)?shù)木幋a,防止XSS等攻擊。

3. 使用參數(shù)化查詢與ORM

為避免SQL注入,應(yīng)使用參數(shù)化查詢或?qū)ο箨P(guān)系映射(ORM)工具,而不是直接拼接SQL字符串。

4. 實(shí)施身份驗(yàn)證與授權(quán)機(jī)制

采用多因素認(rèn)證、會(huì)話管理和最小權(quán)限原則,確保用戶只能訪問其授權(quán)資源。

5. 定期更新與漏洞管理

及時(shí)應(yīng)用安全補(bǔ)丁,并使用自動(dòng)化工具進(jìn)行漏洞掃描。建立應(yīng)急響應(yīng)流程,快速應(yīng)對(duì)已發(fā)現(xiàn)的漏洞。

6. 加密與安全傳輸

對(duì)敏感數(shù)據(jù)使用強(qiáng)加密算法(如AES-256),并通過TLS/SSL保障數(shù)據(jù)傳輸安全。

結(jié)語

軟件開發(fā)中的漏洞是網(wǎng)絡(luò)與信息安全的重要威脅源。通過遵循安全開發(fā)實(shí)踐、持續(xù)教育和采用先進(jìn)的安全工具,開發(fā)者可以顯著降低漏洞風(fēng)險(xiǎn)。在數(shù)字化時(shí)代,構(gòu)建安全可靠的軟件不僅是技術(shù)挑戰(zhàn),更是企業(yè)社會(huì)責(zé)任的核心體現(xiàn)。